The Rise of Darcula: एक व्यापक फ़िशिंग-ए-ए-सर्विस ऑपरेशन

साइबर अपराध की दुनिया में, फ़िशिंग-ए-ए-सर्विस तेजी से प्रचलित हो गई है। हालाँकि, Darkula नाम का एक नया खिलाड़ी सामने आया है, जो एक परिष्कृत और व्यापक फ़िशिंग किट पेश करता है जो दुनिया भर में पीड़ितों को लक्षित करता है। इस चीनी भाषा के प्लेटफॉर्म ने आश्चर्यजनक रूप से 19,000 फ़िशिंग डोमेन बनाए हैं और 100 से अधिक देशों के खिलाफ साइबर हमले किए हैं, जिससे यह अब तक के सबसे व्यापक पैकेज घोटाला ऑपरेशनों में से एक बन गया है।

The Darcula Platform: एक परिष्कृत फ़िशिंग-ए-ए-सेवा

Darkula अपनी तकनीकी परिष्कार के साथ खुद को अन्य फ़िशिंग-ए-ए-सर्विस प्लेटफ़ॉर्म से अलग करता है। यह आमतौर पर एप्लिकेशन डेवलपर्स द्वारा नियोजित टूल का उपयोग करता है, जैसे जावास्क्रिप्ट, रिएक्ट, डॉकर और हार्बर। इसके अतिरिक्त, Darkula टेक्स्ट संदेश भेजने के लिए एसएमएस के बजाय iMessage और RCS (रिच कम्युनिकेशन सर्विसेज) का लाभ उठाता है। यह सुविधा प्लेटफ़ॉर्म के माध्यम से भेजे गए घोटाले संदेशों को एसएमएस फ़ायरवॉल को बायपास करने की अनुमति देती है, जो आमतौर पर संदिग्ध संदेशों को ब्लॉक कर देती है।

पैकेज डिलिवरी घोटाला

Darkula साइबर अपराधियों को दुनिया भर के ब्रांडों को लक्षित करने वाले सैकड़ों टेम्पलेट्स के साथ फ़िशिंग साइटों की आसान तैनाती प्रदान करता है, जिसमें कुवैत में डाक सेवाएं, संयुक्त अरब अमीरात स्थित टेल्को एतिसलात, जॉर्डन पोस्ट, सऊदी पोस्ट, ऑस्ट्रेलिया पोस्ट, सिंगापुर पोस्ट और दक्षिण अफ्रीका, नाइजीरिया में डाक सेवाएं शामिल हैं। मोरक्को, और भी बहुत कुछ। हाल के हमलों के विपरीत, जो मुख्य रूप से व्यवसायों को लक्षित करते हैं, डार्कुला घोटाले आम तौर पर उपभोक्ताओं पर केंद्रित होते हैं।

इन फ़िशिंग हमलों में अक्सर टेक्स्ट संदेश शामिल होते हैं, जिन्हें स्मिशिंग के रूप में भी जाना जाता है, जिसमें साइबर अपराधी छूटे हुए पैकेज या अन्य लुभावने प्रस्तावों के बारे में संदेशों का उपयोग करके अनजान व्यक्तियों को फर्जी साइटों पर जाने के लिए प्रेरित करते हैं। ये साइटें चतुराई से डाक वाहक या बैंकों के रूप में प्रच्छन्न हैं और भुगतान कार्ड विवरण और व्यक्तिगत जानकारी एकत्र करने के लिए डिज़ाइन की गई हैं।

Google ने रूट किए गए फ़ोन से RCS संदेशों को ब्लॉक करने के लिए कदम उठाए हैं, लेकिन उनके प्रयास आंशिक रूप से ही सफल रहे हैं। इसका मतलब यह है कि Darkula के प्लेटफ़ॉर्म के माध्यम से भेजे गए संदिग्ध संदेशों की डिलीवरी अभी भी कुछ सुरक्षा उपायों को बायपास कर सकती है।

The Darcula प्लेटफ़ॉर्म की रणनीति और लक्ष्य

इज़राइली सुरक्षा शोधकर्ता ओश्री कल्फ़ॉन ने हिब्रू में एक घोटाला संदेश प्राप्त करने के बाद दारकुला की जांच शुरू की। अपनी जांच के माध्यम से, कल्फ़ॉन ने प्लेटफ़ॉर्म के संचालन के बारे में कई सुराग खोजे, जिसमें आसानी से हैक करने योग्य डिफ़ॉल्ट लॉगिन क्रेडेंशियल वाली एक नियंत्रण साइट भी शामिल थी। डार्कुला प्लेटफ़ॉर्म ब्रांडों की एक विस्तृत श्रृंखला को कवर करते हुए लगभग 200 फ़िशिंग टेम्पलेट्स के लिए समर्थन का दावा करता है। जबकि दुनिया भर में डाक सेवाएँ प्राथमिक लक्ष्य हैं, अन्य उपभोक्ता-सामना करने वाले संगठन, जैसे उपयोगिताएँ, वित्तीय संस्थान, सरकारी निकाय, एयरलाइंस और दूरसंचार प्रदाता भी रोस्टर में हैं।

Darkula-आधारित घोटालों की एक विशेषता हैक किए गए वैध डोमेन के बजाय उद्देश्य-निर्मित डोमेन का उपयोग है। Darkula द्वारा उपयोग किए जाने वाले सबसे आम शीर्ष-स्तरीय डोमेन (टीएलडी) .top और .com हैं, इसके बाद कई कम लागत वाले जेनेरिक टीएलडी हैं। डार्कुला के लगभग 32% पेज क्लाउडफ़ेयर का दुरुपयोग करते हैं, जो प्लेटफ़ॉर्म द्वारा प्रलेखित एक लोकप्रिय विकल्प है। मेजबान के रूप में टेनसेंट, क्वाड्रानेट और मल्टीकॉम भी दुर्व्यवहार का शिकार होते हैं।

Dracula फ़िशिंग पेजों का प्रसार

2024 की शुरुआत के बाद से, इंटरनेट इंफ्रास्ट्रक्चर सुरक्षा विक्रेता नेटक्राफ्ट ने प्रतिदिन औसतन 120 नए डोमेन का पता लगाया है जो डार्कुला फ़िशिंग पृष्ठों को होस्ट कर रहे हैं। नेटक्राफ्ट में उत्पाद रणनीति के उपाध्यक्ष रॉबर्ट डंकन ने Darkula को “सबसे व्यापक विश्वव्यापी पैकेज घोटाला ऑपरेशन” के रूप में वर्णित किया है जिसका उनकी कंपनी ने कभी सामना किया है। फ्रैप्पो/लैबहोस्ट जैसे छोटे और अधिक भौगोलिक रूप से लक्षित ऑपरेशनों के विपरीत, दारकुला ने वैश्विक पहुंच हासिल कर ली है।

जो चीज़ Darkula को पिछले फ़िशिंग किटों से अलग करती है, वह फ़िशिंग वेबसाइटों को तुरंत अपडेट करने, नई सुविधाएँ और एंटी-डिटेक्शन कार्यक्षमता जोड़ने की क्षमता है। उदाहरण के लिए, Darkula किट के हालिया अपडेट ने हमलावर के स्थान को छिपाने के लिए फ्रंट पेज के बजाय एक विशिष्ट पथ का उपयोग करके दुर्भावनापूर्ण सामग्री तक पहुंचने के तरीके को बदल दिया है। मुख पृष्ठ पर, Darkula साइटें आम तौर पर बिक्री या होल्डिंग पृष्ठ के लिए एक नकली डोमेन प्रदर्शित करती हैं, जबकि पिछले संस्करणों ने क्रॉलर और बॉट को विभिन्न बिल्ली नस्लों के लिए Google खोजों पर पुनर्निर्देशित किया था।

हुड के तहत, Darkula रिएक्ट में लिखी गई फ़िशिंग वेबसाइटों की डॉकर छवियों को होस्ट करने के लिए ओपन-सोर्स कंटेनर रजिस्ट्री हार्बर का उपयोग करता है। इस तकनीक को किराए पर लेने वाले साइबर अपराधी लक्ष्य बनाने और सेटअप स्क्रिप्ट चलाने के लिए एक ब्रांड का चयन करते हैं जो डॉकर में एक ब्रांड-विशिष्ट फ़िशिंग वेबसाइट और एक व्यवस्थापक पैनल स्थापित करता है।

साक्ष्य से पता चलता है कि ऑपरेशन मुख्य रूप से चीनी भाषी साइबर अपराधियों को पूरा करता है, अन्य भाषाओं में बाहरी टेम्पलेट संभवतः प्लेटफ़ॉर्म के उपयोगकर्ताओं द्वारा बनाए जाते हैं। यह आगे Darkula की पहुंच की वैश्विक प्रकृति पर जोर देता है।

Dracula और फ़िशिंग घोटालों से सुरक्षा

Darkula द्वारा उत्पन्न फ़िशिंग घोटालों के विरुद्ध कई अनुशंसित बचाव हैं:

- अप्रत्याशित संदेशों में लिंक पर क्लिक करने से बचें। इसके बजाय, सीधे कथित स्रोत की वेबसाइट, जैसे डाक सेवा या बैंक, पर जाएँ।

- उद्यमों को ज्ञात फ़िशिंग साइटों तक पहुंच को अवरुद्ध करने के लिए वाणिज्यिक सुरक्षा प्लेटफ़ॉर्म का उपयोग करना चाहिए।

इन सावधानियों का पालन करके, व्यक्ति और संगठन Darkula और अन्य फ़िशिंग-ए-सर्विस ऑपरेशन से जुड़े जोखिमों को कम कर सकते हैं।

“मोटो जीपी 24” समीक्षा: क्या एडाप्टिव एआई और राइडर बाजार प्रचार के लायक है?

“मोटो जीपी 24” – क्या एडेप्टिव एआई और

गाजा में विरोध प्रदर्शन: ऑक्सफोर्ड यूनिवर्सिटी के छात्रों ने की बदलाव की मांग

गाजा विरोध: ऑक्सफोर्ड विश्वविद्यालय के छात्रों ने बदलाव

एसबीआई ने 12 हजार कर्मचारियों की भर्ती

एसबीआई ने 12 हजार कर्मचारियों की भर्ती की:

सैमसंग ने गैलेक्सी S25 अब लंबी उम्र बैटरी और AI के साथ

सैमसंग ने गैलेक्सी S25 की लंबी उम्र बढ़ाने

गाजा में जल अवसंरचना पर संघर्ष का प्रभाव

गाजा में जल अवसंरचना पर संघर्ष का प्रभाव

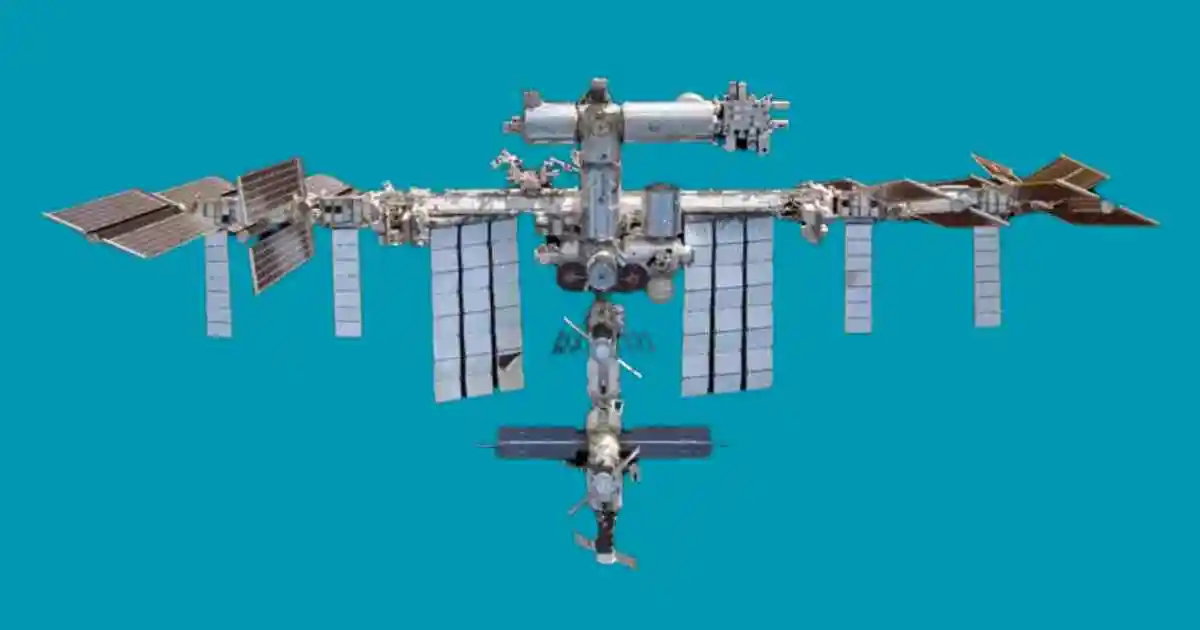

अंतर्राष्ट्रीय अंतरिक्ष अनुसंधान केंद्र: पृथ्वी की परिक्रमा करता एक चमत्कार

अंतर्राष्ट्रीय अंतरिक्ष अनुसंधान केंद्र: पृथ्वी की परिक्रमा करता

टाटा मोटर्स ने शुद्ध लाभ में 222% वृद्धि के साथ प्रभावशाली Q4 परिणाम

टाटा मोटर्स Q4 परिणाम: शुद्ध लाभ 222% बढ़ा

भारत की ट्रांसपोर्टर सह लोडर वाहनों की भूमिका

भारत की ट्रांसपोर्टर सह लोडर वाहनों की भूमिका

प्रियंका गांधी वाड्रा की प्रतिक्रिया और भाजपा की प्रतिक्रिया: भारत की बदलती जनसांख्यिा पर

मुस्लिम जनसंख्या पर सवाल का प्रियंका गांधी वाड्रा

असम बोर्ड कक्षा 12 परिणाम 2024: तिथि और समय की घोषणा

असम बोर्ड कक्षा 12 परिणाम 2024: तिथि और