Virtual Reality सिस्टम (VR) के उपयोगकर्ताओं पर हमला करने का एक तरीका

शिकागो विश्वविद्यालय के कंप्यूटर विज्ञान विभाग के दानव शोधकर्ताओं ने Virtual Reality सिस्टम के उपयोगकर्ताओं पर हमला करने का एक तरीका ढूंढ लिया है, जिसे वे “प्राथमिक हमले” कहते हैं, अवधारणा के प्रमाण के रूप में मेटा क्वेस्ट को लक्षित करते हैं।

शोधकर्ताओं ने अपने सार में दावा किया है, जिसने एमआईटी टेक्नोलॉजी रिव्यू का ध्यान आकर्षित किया है, कि Virtual Reality (VR) सिस्टम में नवीनतम विकास अद्वितीय इमर्सिव अनुभव प्रदान करते हैं जो उपयोगकर्ताओं को ऑनलाइन संसाधनों, अनुप्रयोगों और एक दूसरे की विशाल श्रृंखला से जोड़ते हैं। हालाँकि, वे यह भी चेतावनी देते हैं कि इन आकर्षक इंटरफेस ने अनजाने में उपयोगकर्ताओं के लिए सुरक्षा खतरों के एक नए रूप के प्रति संवेदनशील होने का अवसर बना दिया है।

हमें आभासी वास्तविकता के दायरे में “Inception attacks” की मनोरम अवधारणा प्रस्तुत करने की अनुमति दें। इस सरल रणनीति में एक कुशल हमलावर शामिल है जो अपने VR वातावरण और अनुप्रयोगों के भीतर उपयोगकर्ता की हर बातचीत पर निर्बाध रूप से नियंत्रण रखता है। यह उन्हें सावधानीपूर्वक तैयार किए गए, फिर भी धोखेबाज, VR एप्लिकेशन के भीतर फंसाकर हासिल किया जाता है जो चालाकी से खुद को व्यापक VR सिस्टम के रूप में छिपा लेता है।

प्रसिद्ध फिल्म निर्माता क्रिस्टोफर नोलन की 2010 की उत्कृष्ट कृति के साथ विज्ञान कथा के क्षेत्र में दूरदर्शी काम से प्रेरित, आरंभिक हमला परिष्कार में इसके नाम को दर्शाता है। इस साइबर खतरे में एक जटिल “आरंभिक VR परत” का निर्माण शामिल है जो लक्षित उपयोगकर्ता को धोखा देता है, जिससे उनके आभासी वातावरण के भीतर डेटा के निर्बाध कैप्चर और हेरफेर को सक्षम किया जाता है। जैसा कि विशेषज्ञ बताते हैं, एक बार इस भ्रामक परत के भीतर फंस जाने के बाद, उपयोगकर्ता दूरस्थ सर्वर, नेटवर्क अनुप्रयोगों और साथी VR उपयोगकर्ताओं के साथ उनकी जागरूकता के बिना गुप्त रूप से निगरानी करने या बदलने के प्रति संवेदनशील हो जाता है।

अत्यधिक मांग वाले क्वेस्ट 2, क्वेस्ट 3 और क्वेस्ट प्रो मॉडल सहित मेटा क्वेस्ट उपकरणों की पूरी श्रृंखला पर कठोर परीक्षण से गुजरने के बाद, प्रारंभिक हमला चिंता का एक सम्मोहक मामला प्रस्तुत करता है। यह परिष्कृत कारनामा हमलावर की हेडसेट के साथ नेटवर्क कनेक्शन स्थापित करने की क्षमता का लाभ उठाकर संचालित होता है, जिससे उन्हें सावधानीपूर्वक तैयार किए गए दुर्भावनापूर्ण एप्लिकेशन को इंजेक्ट करने की अनुमति मिलती है जो उपयोगकर्ता के पारंपरिक होम स्क्रीन इंटरफ़ेस की त्रुटिहीन नकल करता है। सक्रिय होने पर, यह भ्रामक एप्लिकेशन वास्तविक होम स्क्रीन को निर्बाध रूप से हथिया लेता है, जिसके परिणामस्वरूप एक क्षणभंगुर व्यवधान होता है जिसे केवल कुछ ही प्रतिभागियों ने देखा है – जाहिर है, इसका कारण आभासी वास्तविकता की अंतर्निहित पेचीदगियां हैं।

VR चैट जैसे व्यापक रूप से उपयोग किए जाने वाले अनुप्रयोगों की दुर्भावनापूर्ण प्रतिकृतियों के उपयोग के माध्यम से, प्रारंभिक हमले में संचार को दो-दिशात्मक तरीके से गुप्त रूप से बाधित करने और हेरफेर करने की क्षमता होती है। इसके अलावा, इस घटना में कि आभासी वास्तविकता के दायरे में वित्तीय लेनदेन करना एक प्रशंसनीय धारणा बन जाता है, यह कपटी तकनीक उपयोगकर्ता के संदेह को पैदा किए बिना धन की चोरी-छिपे हड़पने की अनुमति भी देती है। आश्चर्यजनक रूप से, हमारी कुशल टीम ने हमारे शुरुआती हमलों के माध्यम से 27 में से 26 प्रतिभागियों के भारी बहुमत को सफलतापूर्वक धोखा देकर एक उल्लेखनीय उपलब्धि हासिल की है। यह ध्यान देने योग्य है कि आभासी वास्तविकता उपकरणों के साथ नियमित रूप से जुड़ने में काफी विशेषज्ञता रखने वाले व्यक्ति भी हमारे चालाक तरीकों के प्रति संवेदनशील पाए गए।

शोधकर्ताओं ने इंसेप्शन हमलों से बचाने के लिए कई रणनीतिक उपायों का प्रस्ताव दिया है, जैसे हेडसेट नेटवर्क पोर्ट तक पहुंचने के लिए कड़े प्रमाणीकरण प्रोटोकॉल लागू करना, अनधिकृत ऐप्स की स्थापना पर रोक लगाना, और इंसेप्शन ऐप और उसके साथ आने वाले जासूस द्वारा उत्पन्न किसी भी संभावित खतरे को खत्म करने के लिए नियमित हेडसेट रीसेट स्थापित करना। लिखी हुई कहानी। संवेदनशील जानकारी की सुरक्षा और सिस्टम की अखंडता सुनिश्चित करने के लिए ये सावधानियां आवश्यक हैं।

टीम का दृढ़ विश्वास है कि विभिन्न सुरक्षा प्रोटोकॉल तैयार करने और निष्पादित करने के पर्याप्त अवसर हैं जो इन हमलों में अनुमानित वृद्धि को काफी हद तक कम कर देंगे और उनके प्रभाव को कम कर देंगे। हालाँकि, तेजी से कार्य करना अत्यावश्यक है क्योंकि समय अत्यंत महत्वपूर्ण है।

टीम के मेहनती प्रयासों के परिणामस्वरूप उनके काम को कॉर्नेल के प्रतिष्ठित arXiv सर्वर पर प्रकाशित किया गया है, जिससे यह सुनिश्चित हुआ है कि यह सभी इच्छुक व्यक्तियों के लिए आसानी से उपलब्ध है।

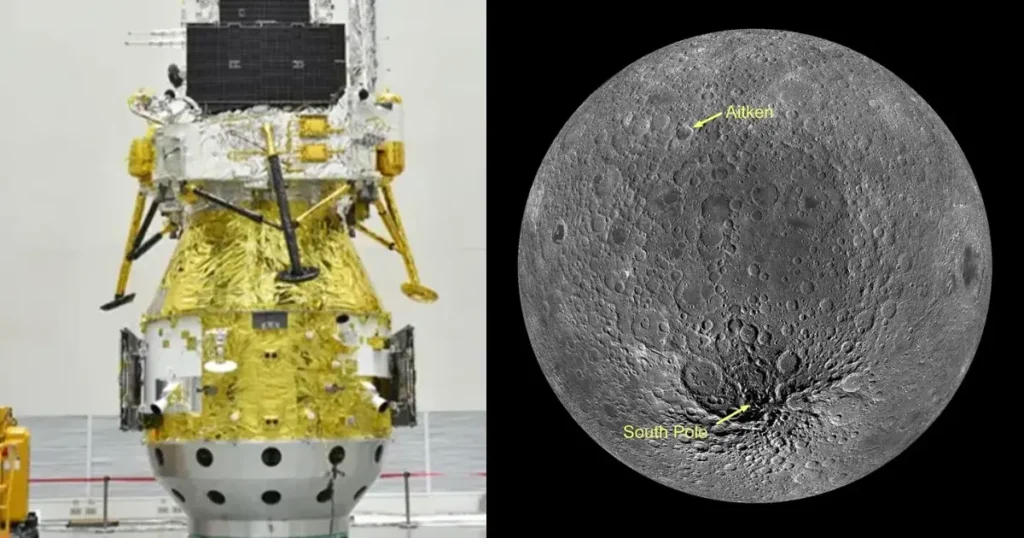

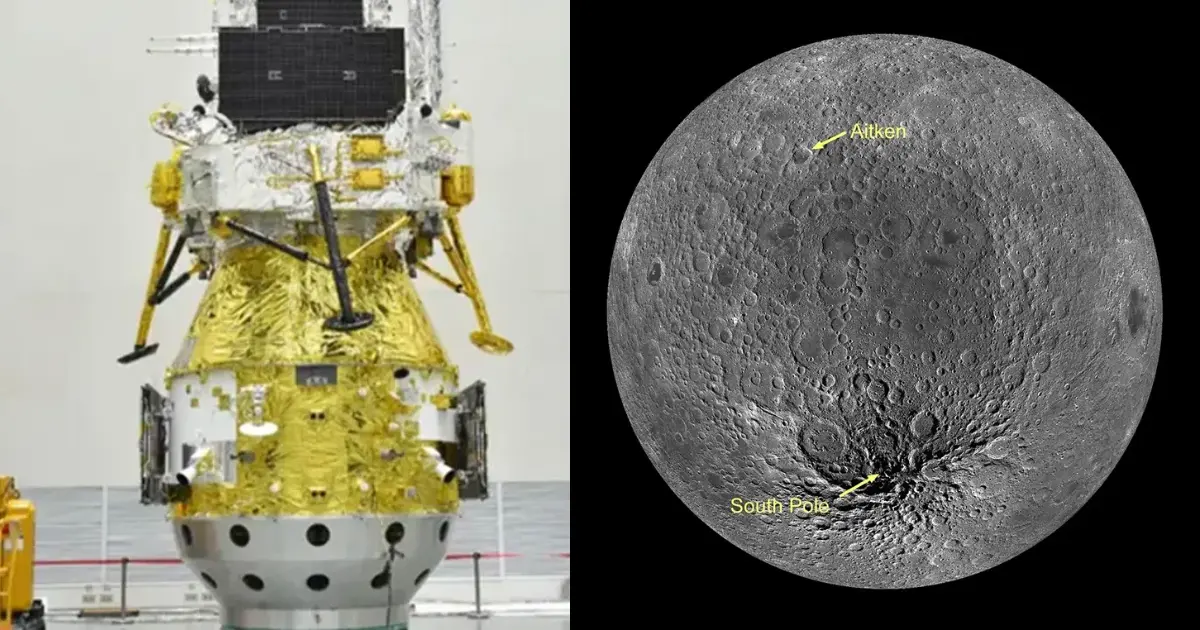

चीन का चांग’ई-6 मिशन

चीन का चांग’ई-6 मिशन: चंद्रमा के सुदूर हिस्से

कलकत्ता उच्च न्यायालय के ओबीसी फैसले पर ममता बनर्जी का रुख

कलकत्ता उच्च न्यायालय के ओबीसी फैसले पर ममता

राष्ट्रपति रायसी की मृत्यु का जश्न आतिशबाजी के साथ

राष्ट्रपति रायसी की मृत्यु का जश्न आतिशबाजी के

ईरान के राष्ट्रपति इब्राहिम रायसी का हेलीकॉप्टर दुर्घटनाग्रस्त

ईरान के राष्ट्रपति इब्राहिम रायसी का हेलीकॉप्टर दुर्घटनाग्रस्त

चीन में पुतिन-शी जिनपिंग की मुलाकात पर अमेरिका की प्रतिक्रिया

पुतिन-शी जिनपिंग की बैठक चीन में रूसी राष्ट्रपति

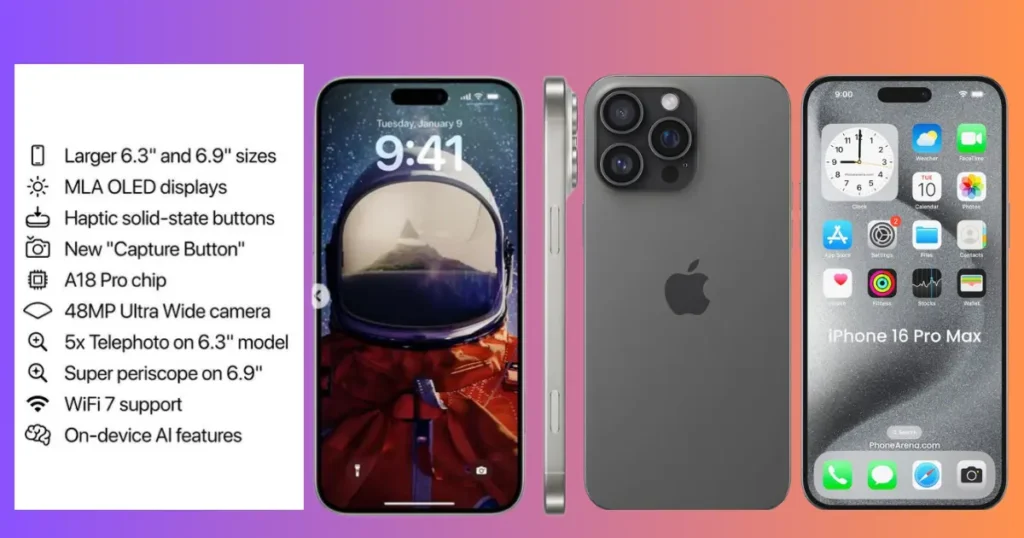

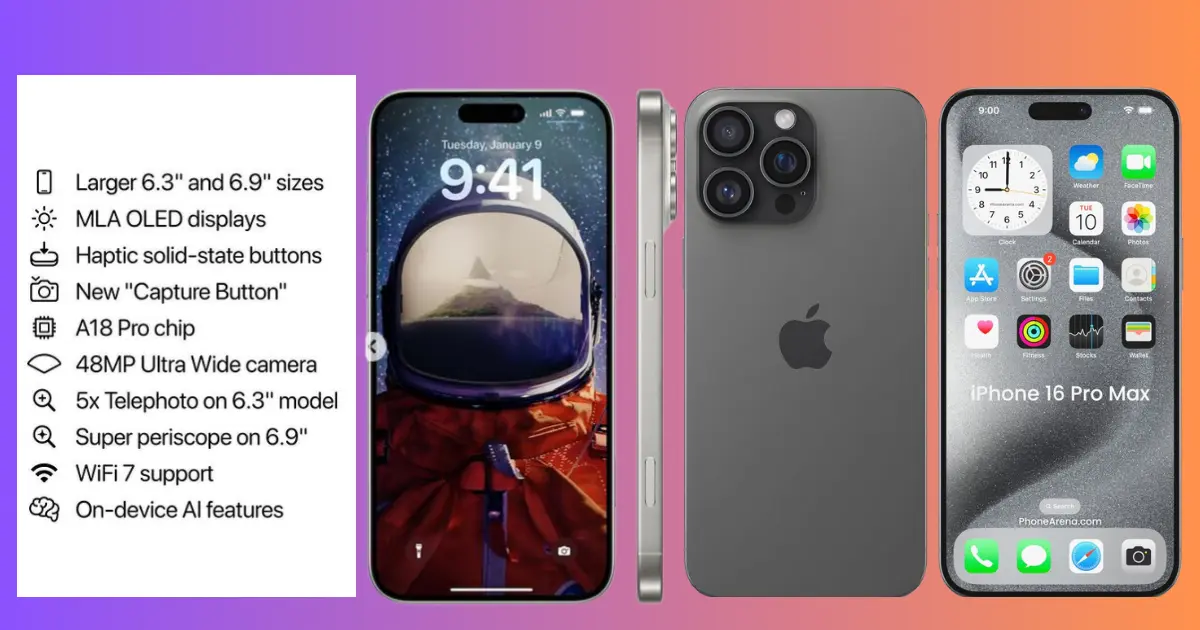

iPhone 16 Pro Max: बड़ी बैटरी के साथ डिवाइस घंटों तक चलेगा

iPhone 16 Pro Max (Apple) का परिचय Apple एक

दिल्ली पुलिस और फॉरेंसिक टीम सीएम केजरीवाल के आवास पर स्वाति मालीवाल से मारपीट

स्वाति मालीवाल मारपीट मामले का अवलोकन मारपीट मामले

दुबई: रोमांच और विलासिता का एक शानदार मिश्रण

दुबई के आश्चर्यों की खोज जब छुट्टियों की

पाकिस्तानी राजनेताओं की दुबई संपत्तियाँ

दुबई में पाकिस्तानी राजनेताओं की संपत्तियाँ “दुबई अनलॉक”

डोनाल्ड ट्रम्प हश-मनी ट्रायल: प्रमुख खिलाड़ी और साक्ष्य

डोनाल्ड ट्रम्प के हश-मनी ट्रायल में प्रमुख खिलाड़ी